WannaCry: Gewaltiger Schaden, geringer Erlös

[ad_1]

Der Erpressungstrojaner WannaCry schadet hunderttausenden Windows-Rechnern, brachte seinen Autoren bislang aber wohl kaum mehr als 30.000 Euro Lösegeld ein.

Der erst am Freitag aufgetauchte Erpressungstrojaner WannaCry soll innerhalb von drei Tagen schon mehr als 220.000 Computer in 150 Ländern befallen haben und richtet enorme Schäden an. In krassem Missverhältnis dazu steht das Lösegeld von schätzungsweise wenig mehr als 30.000 Euro, das die Autoren der gefährlichen Schadsoftware bisher erpressen konnten. Damit verschärft sich die Bedrohung durch Computerkriminalität abermals: Die Erpresser handeln anscheinend völlig skrupellos. Gleichzeitig sind ihre Motive schwer zu durchschauen: Um möglichst viel Lösegeld zu kassieren, wären wohl andere Strategien vielversprechender.

Riesenwelle

Die Ransomware WannaCry (WanaDecrypt0r 2.0) verbreitet sich als Wurm von befallenen Systemen aus weiter. Auch wenn Sicherheitsexperten bereits eine Art “Notabschaltung” aktivieren konnten, welche die Ausbreitungsgeschwindigkeit drosselt, befürchten andere, dass die Verbreitungswelle zum Wochenstart wieder anschwillt: Am Wochenende laufen viele der potenziell anfälligen Windows-Systeme nicht.

Außerdem könnten die Malware-Autoren leicht eine verbesserte Version der Software in Umlauf bringen. Der “Erfolg” ihrer Schadsoftware zeigt, dass nach wie vor sehr viele Computer unzureichend gewartet werden. Im Interview mit dem britischen Sender ITV erklärte Europol-Chef Rob Wainwright, dass nur wenige Banken von WannaCry befallen seien: Sie hätten in der Vergangenheit schmerzhaft aus ihren Erfahrungen gelernt. Diese Lektion stünde anderen noch bevor. Mittlerweile seien Rechner in 150 Ländern betroffen.

Auch das BKA ermittelt, das BSI fordert zur Meldung von Infektionen auf. Die Firma AV-Test hat 147 Varianten des Schädlings gefunden.

Schwacher Ertrag

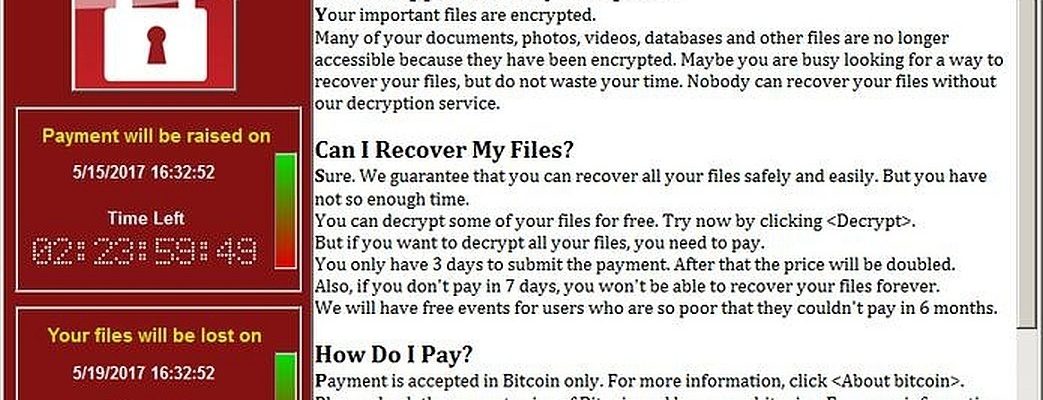

Das geforderte Lösegeld von 300 bis 600 Euro muss in Form von Bitcoins gezahlt werden; bisher sind fünf Bitcoin-Adressen der Erpresser bekannt geworden. Auf diese “Konten” sind bisher wohl nicht mehr als 130 Zahlungen eingegangen, daraus schließt man auf Erlöse von maximal rund 30.000 Euro. Allerdings ist der Verschlüsselungstrojaner auch erst seit Freitag aktiv und die Beschaffung von Bitcoins für das Lösegeld kann etwas dauern.

Wegducken sinnlos

Doch gerade mit seiner geringen Effizienz belegt WannaCry, wie wichtig konsequenter Schutz vor Schadsoftware ist. Offensichtlich attackieren Computerkriminelle nicht mehr nur Systeme, bei denen sie besonders hohe Erträge vermuten, sondern wahllos alle erreichbaren Rechner. Somit steigt die Wahrscheinlichkeit, dass aggressive Schädlinge auch auf “unscheinbare” oder selten genutzte Computer gelangen.

Möglicherweise verändern sich auch die Angreifer: Frühere Attacken mit Krypto-Trojanern wie Locky schienen auf maximalen Ertrag ausgelegt zu sein. Im Fall von WannaCry scheinen die Autoren die Vorarbeit anderer genutzt zu haben, beispielsweise den EternalBlue-Exploit aus dem Umfeld der NSA.

Mysteriöse Abschalt-URL(s)

Weshalb die WannaCry-Programmierer allerdings einen “Notschalter” eingebaut haben, ist bisher unerklärlich. Der hilft indes bereits Betroffenen nichts und kann wohl auch nicht wirken, wenn ein potenziell verletzbarer Rechner die blockierende URL über seinen Internet-Proxy nicht erreicht.

Laut Twitter-Posts sind mittlerweile WannaCry-Varianten ohne diesen “Kill Switch” und mit anderen Abschalt-Adressen aufgetaucht. (ciw)

[ad_2]

Read more on: Source