Qualcomm-Atheros: Android-November-Update schließt kritische WLAN-Treiber-Lücken

[ad_1]

Im Linux-Treiber für WLAN-Chipsätze von Qualcomm-Atheros klaffen Sicherheitslücken, über die ein Angreifer das Gerät mit Hilfe von manipulierten WLAN-Paketen knacken kann. Unter anderem sind davon Android-Geräte der Nexus- und Pixel-Reihen betroffen.

Sicherheitsforscher finden immer wieder Lücken in den Treibern von WLAN-Chipsätzen, die in Android-Geräten verbaut sind. Nach mehreren solcher Schwachstellen in Broadcom-Hardware, die Anfang des Jahres öffentlich wurden, sind nun Qualcomm-Atheros-Chips an der Reihe. Der Linux-Kernel-Entwickler Scotty Bauer hat im Treiber für diese Chipsätze mehrere Lücken gefunden, über die Angreifer die Geräte mit Hilfe von manipulierten WLAN-Paketen kapern können. Ähnlich wie bei den Broadcom-Lücken muss sich der Angreifer dafür im selben WLAN wie das Opfer befinden.

Android-Sicherheits-Updates für November

Betroffen sind unter anderem Pixel und Nexus-5-Geräte von Google, aber auch eine ganze Reihe anderer Smartphones und Tablets. Die entsprechenden Chips sind darüber hinaus auch in Routern und anderen Geräten mit Linux-basiertem Betreibssystem verbaut, die unter Umständen verwundbare Kernel-Treiber verwenden.

Google hat am gestrigen Montag sein übliches monatliches Patch-Paket veröffentlicht, welches unter anderem auch die von Bauer entdeckten Lücken stopft. Diese schätzt Google als kritisch ein. Aber auch Nutzer von Geräten ohne Qualcomm-Atheros-Hardware sollten das monatliche Android-Sicherheitsupdate installieren, da es auch weitere Lücken in anderen Android-Komponenten behebt.

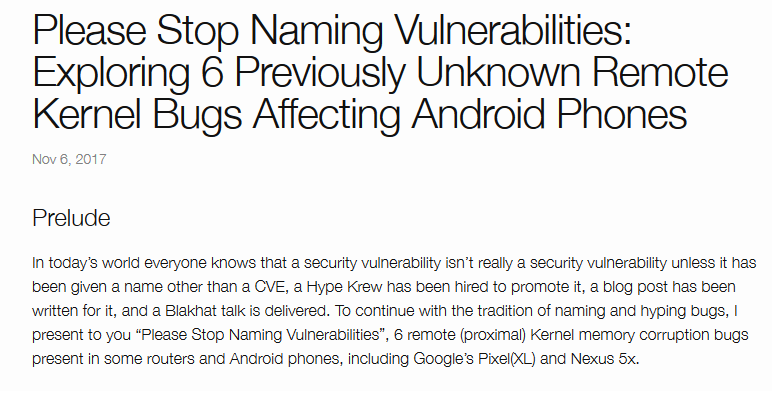

691.000 Zeilen löchriger Treiber-Code

Wer sich für die Spezifika der Qualcomm-Atheros-Sicherheitslücken interessiert, sollte sich die detaillierte Beschreibung Bauers zu Gemüte führen. Dieser zeigt recht anschaulich, wie er den fast 691.000 Zeilen langen Quellcode des Treibers auf Sicherheitslücken durchforstet. Nach eigenen Angaben hat er zusätzlich zu den veröffentlichten Lücken noch weitere auf Lager, die er im Dezember veröffentlichen will. Wahrscheinlich nachdem Google diese im kommenden Monats-Patch behoben hat. Die Webseite, auf denen er seine Erkenntnisse veröffentlicht, hat übrigens einen sehr unmissverständlichen Namen: pleasestopnamingvulnerabilities.com – Bauer ist demnach kein Fan davon, Sicherheitslücken mit einem einprägsamen Namen oder gar einem Logo zu versehen. (fab)

[ad_2]

Read more on: Source