Manipuliertes Word-Dokument: Makro-Malware geht den Mac an

[ad_1]

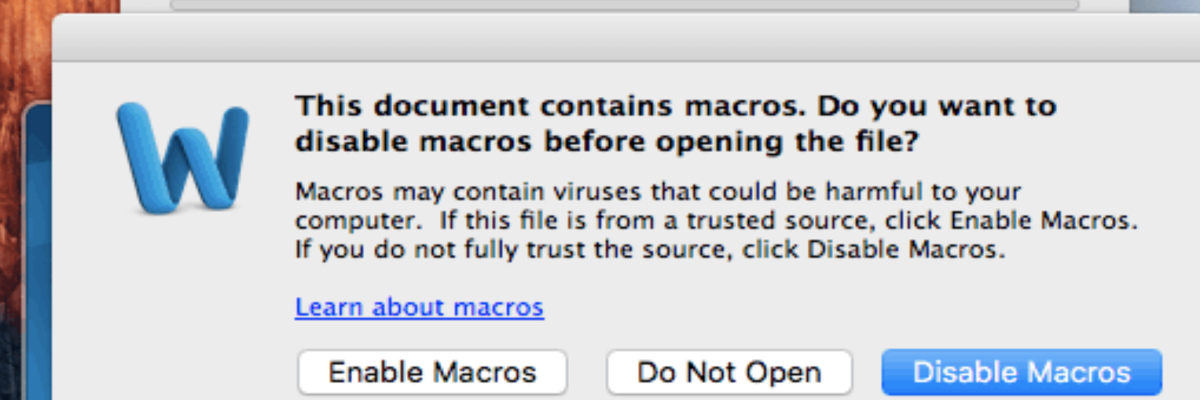

Mit manipulierten Word-Dokumenten wollen Angreifer nun auch Schadcode auf Macs einschleusen. Damit wird die macOS-Schutzfunktion Gatekeeper umgangen.

Mac-Nutzer müssen sich ebenfalls auf Malware-Angriffe über Microsoft-Office-Dokumente einstellen: Sicherheitsforscher haben ein im Umlauf befindliches Word-Dokument entdeckt, dessen Makro speziell auf macOS ausgelegt ist. Öffnet der Nutzer das manipulierte Dokument und erlaubt – trotz Warnhinweis – die Aktivierung der Makro-Funktion, dann prüft die enthaltene Schadsoftware, ob das Sicherheits-Tool Little Snitch aktiv ist, wie der Sicherheitforscher Patrick Wardle ausführt, der das Dokument analysiert hat. Ist dies nicht der Fall, soll offenbar Code nachgeladen werden, um eine Hintertür auf dem Mac einzurichten.

Mit Makros vorbei an Gatekeeper

Die Angreifer setzen dafür auf das quelloffene Python-Tool EmPyre, welches versucht, weitere Komponenten zu beziehen. Der kontaktierte Server ist allerdings nicht mehr aktiv, entsprechend bleibt unklar, was die Schadsoftware genau nachladen möchte. EmPyre bietet verschiedene Module, um etwa den Browser-Verlauf auszulesen, den Schlüsselbund hochzuladen, die Webcam zu aktivieren oder Tastatureingaben aufzuzeichnen, führt Wardle an.

Mit dem Weg, die Schadsoftware über ein Office-Makro einzuschleusen, wird zugleich Apples in macOS integrierte Schutzfunktion Gatekeeper umgangen, die sonst das Ausführen von unsigniertem Code blockiert, erklärt Threatpost.

Der Nutzer als “schwächstes Glied”

Der Angriff ist nicht “sonderlich fortschrittlich” und benötigt mehrfache Nutzerinteraktion, betont Wardle, aber zugleich nutzt die Malware eben “das schwächste Glied aus: Menschen!”. Die Schadsoftware brauche sich nicht zu sorgen, dass sie das System zum Absturz bringt oder die genutzte Sicherheitslücke gestopft wird.

Das manipulierte Word-Dokument mit dem Dateibnamen “U.S. Allies and Rivals Digest Trump’s Victory – Carnegie Endowment for International Peace.docm.” wird offenbar von einem russischen Verbrecherring eingesetzt – aber auch andere Angreifer könnten sich die Taktik zunutze machen. Wardle bietet das Dokument zur weiteren Analyse auch zum Download an.

Unter Windows sind die Angriffe über Office-Makros zuletzt wieder stark in Mode geraten, mehrere Verschlüsselungstrojaner setzten – sehr erfolgreich – auf diesen Weg, darunter auch die Ransomware Goldeneye.

- Erpressungstrojaner und Mac-Malware: Schützen statt zahlen

(lbe)

[ad_2]

Read more on: Source